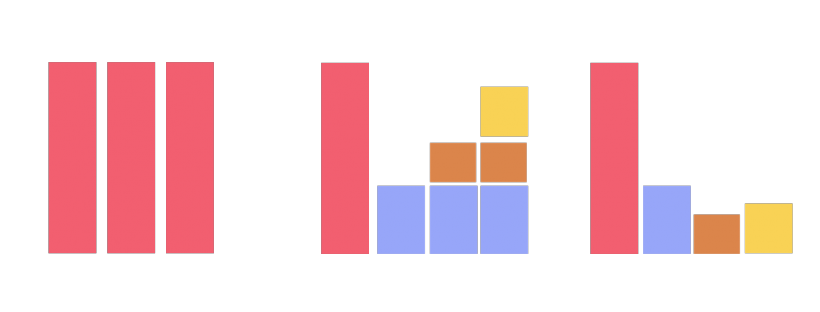

Vollsicherung

Bei der Vollsicherung wird jedes einzelne Mal jede Datei kopiert und gesichert. Dies führt bei einer häufigen Sicherung zu enormen Datenmengen und kann unter der Woche kaum durchgeführt werden, weil es länger dauern kann als eine Nacht, bevor die Mitarbeiter wieder kommen und die komplette Leistung des Netzwerks benötigen. Es ist aber relativ einfach, einen Restore einzelner Dateien davon zu machen.

Differenzielle Sicherung

Bei der differenziellen Sicherung werden immer nur die hinzugekommenen/veränderten Daten gesichert. Wenn aber täglich viel dazu kommt und die letzte Vollsicherung bereits einige Zeit her ist, kann es auch so relativ grosse Mengen eine «Speichervergeudung» sein. Für eine Wiederherstellung wird aber die differenzielle- + die letzte Vollsicherung benötigt.

Inkrementelle Sicherung

Bei einer Inkrementellen Sicherung wird nur der Unterschied zwischen der letzten Inkrementellen Sicherung kopiert. So sind es jeden Tag nur die neuen Daten anstatt die von gestern & die von heute. Für eine Wiederherstellung benötigt es deshalb alle Inkrementellen Backups + Differenzielle + die letzte Vollsicherung. Falls es möglichst schnell wieder bereit sein muss und das Backupsystem auch noch auf Bänder basiert, ist diese Wiederherstellung möglicherweise zu aufwändig, um eine hohe Verfügbarkeit zu erreichen.